為了提升服務質素,我們會使用Cookie或其他類似技術來改善使用者的閱讀體驗。如想了解更多請到這裡>。如果接受請點確認按鈕進入網站。

攻擊者在聯網設備和無線接入點之間讀取到無線通信協議,甚至還能將其修改,把惡意軟件嵌入到網站中,macOS、Windows、iOS、Android和Linux都不能躲避這個漏洞。可以不誇張的說,這次WPA2安全漏洞幾乎影響了所有使用WPA2協議的設備,對於設備廠商來說,需要盡快修復漏洞。

對於這個重大漏洞不少廠商也已經選擇了跟進:

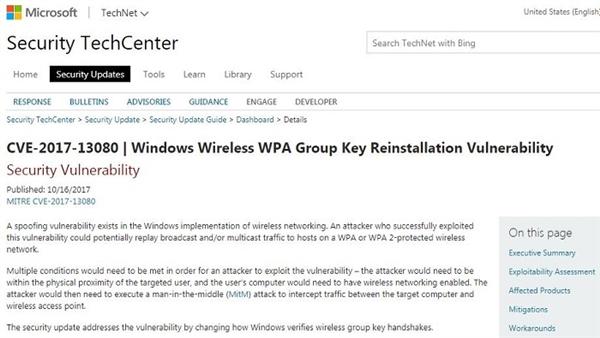

蘋果今天早些時候放出的iOS、MacOS、WatchOS以及TVOS的最新測試版都修復了這個漏洞,而微軟今天發布了WPA2無線網絡加密協議漏洞的說明,其將很快推出一個修復更新,自動更新的Windows用戶應該已處於受保護的狀態。

除了微軟和蘋果外,Google也表示了這個漏洞正在跟進,Chromebook、Android等都會得到新的patch更新,Netgear、D-Link、TP-Link、Verizon、T-Mobile、Sprint、Ecobee、NVIDIA、AMD 、聯想、Dell、LG電子、三星等廠商也都在對漏洞進行研究,並在近期推出更新。

如果你的設備支持WiFi,那麼這個漏洞就會影響到你,攻擊者不需要破解Wi-Fi密碼,就可以輕鬆來竊取用戶的信用卡卡號、密碼、聊天信息、照片、電子郵件以及在線通訊工具內容。不過目前比較樂觀的是,研究者並沒有公佈這個漏洞利用的代碼。